虛擬資產交易平台JPEX詐騙案又有新進展,港澳執法部門近日展開聯合行動,再多4人被捕,其中2名骨幹成員在澳門落網,他們是場外交易負責人,涉嫌觸犯「犯罪集團」、「清洗黑錢」及「電腦詐騙」罪,今日移送澳門檢察院。本港執法部門至今已就該案接獲2,417名受害人報案,涉款逾15億港元,另凍結超過9,600萬港元資產。全案目前累計有18人被捕,均為香港居民。案件仍在調查中,不排除有更多人被捕。

調查人員表示,執法部門高度重視案件,動員大批人力及資源參與調查,而為了更有效整理及分析所獲取的數據和資料,部門亦已啟動重大事件調查及災難支援系統,亦即俗稱「超級電腦」協助跟進工作。現階段的主要調查目的共有2個:第一是尋找JPEX詐騙網絡的幕後主腦,第二是盡全力追截贓款。

人員指,截至本周二(26日),部門已拘捕參與詐騙網絡的14名男女,他們大多數為與JPEX串連的場外找換店(OTC)負責人及職員,經調查後,部門鎖定相關網絡內較為核心的人士,並在周二至昨日(28日)聯同澳門執法部門採取聯合行動。期間,澳門執法部門在新口岸某酒店房間拘捕2名分別姓盧及姓何(俱29歲)男子,前者報稱網絡工程師,人員從他身上搜出總值600萬港元的賭場籌碼、名錶及約7萬港元現金;後者報稱找換店職員,人員存他身上檢獲50萬港元賭場籌碼,另凍結他存有300萬港元的賭場戶口。同時,執法部門凍結另一名在逃男子的賭場戶口,內裏約有520萬港元。而2人均拒絕合作及未有交代資金來源。

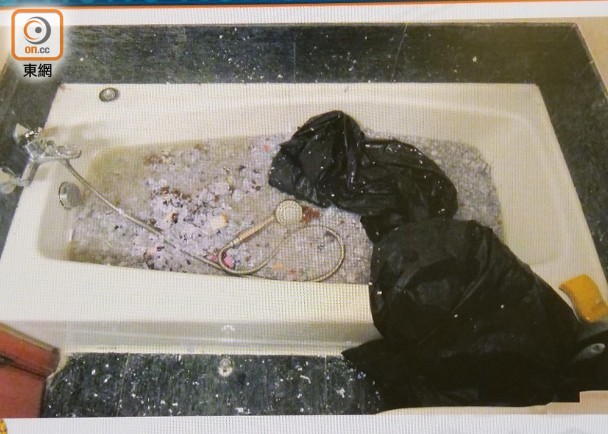

本港方面,執法部門取得法庭搜令,搜查6個目標單位,並在其中一個目標單位內,拘捕一名姓鄧(28歲)男子,從屋內檢獲約88萬港元現金和2隻名錶,並且發現一批足以堆滿浴缸的文件,文件均經碎紙機、火及懷疑漂白水毀壞。人員又在澳門被捕的盧姓男子於本港的住所,檢獲現金、金條和名貴手錶,總值約870萬港元,以及在另外2個目標單位檢獲大量文件,包括印有JPEX字樣,未經有關公司授權的信用卡,拘捕另一名姓黃(28歲)男子。總結而言,過去3日的行動中,兩地執法部門共拘4人,檢獲或凍結總值2,400萬港元的資產。

人員正在全力追查涉案虛擬資產的去向,並已鎖定其他疑人身份,惟部分涉案人士已離開香港,部門將積極透過國際協作緝捕有關人士歸案。另外,部門歡迎證監會建議,設立專門的情報交流渠道,並已舉行會議,商討如何具體落實新機制。人員強調,由於JPEX詐騙網絡非常龐大及複雜,現時只是調查工作的初始階段,未來要處理大量調查工作,包括陸續與受害人錄取口供。另外,相關人士在現時仍堅稱JPEX是正當投資平台,希望隨着案件公布調查進度,可以令公眾了解實情,更加審慎行事。

負責調查網絡安全及科技罪案的人員解釋,案中許多受害人是被誘騙到不同的加密貨幣找換店,以現金或銀行轉帳方式購買不同的加密貨幣,再將之放在JPEX平台交由JPEX看管,亦有受害人是將本來持有的加密貨幣轉帳至JPEX平台。其後,受害人會被游說作質押,聲稱可以派發高達年利率20%作為回報,而集團亦會游說部分人將他們的加密貨幣轉為由JPEX發行、流通性極低的JPC幣,從而賺取高息回報。不少受害人之後無法提取所購買的加密貨幣,甚至在本月13日後,JPEX平台更將提取貨幣的手續費大幅提升至99.9%,亦即要提取約1000個USDT(泰達幣),客戶將被收取999個USDT作手續費。

部門其中一個調查重點是追蹤JPEX用來收取受害人投資的電子錢包,藉此了解資金流向及攔截騙款,人員除了密切與海外多個虛擬資產交易平台進行情報交流,亦從受害人的作供及提供的資料,針對相關電子錢包作識別及追查。人員坦言,調查過程遇到一定困難,其中一個原因是犯罪集團已將大量資料文件銷毀,而案件背後又關乎成千上萬的電子錢包,牽涉數萬次交易,該些加密貨幣於短時間內轉移到不同電子錢包,亦會轉入海外平台,加上加密貨幣存在匿名性特點,更為調查帶來阻礙。部門目前已凍結約值500萬港元的加密貨幣,將繼續與不同平台爭取追討更多涉案資產,現時正等待個別海外平台回覆。

當被問及調查是否已經觸及案中主腦,人員重申調查已經接觸到集團較核心的位置,但不敢稱達到最上層,至於目前手頭上正在通緝的人士,均在該個詐騙網絡扮演較重要角色。至於最新被捕的人士為何涉及賭場,人員不排除2個可能性,一是有人騙取款項後賭錢揮霍,二是透過賭場清洗黑錢,利用賭博是洗黑錢的常見手法,加上涉案人士的賭場戶口存有巨款,顯示該說法有一定可能性。

本文作轉載及備份之用 來源 source: http://hk.on.cc

|

鍾意就快D Share啦!

|

|

|